Die Microsoft Edge Passwort-Sicherheit steht aktuell in der Kritik: Der integrierte Passwort-Manager des Browsers speichert sämtliche Zugangsdaten unverschlüsselt im Arbeitsspeicher – selbst dann, wenn die zugehörigen Webseiten gar nicht aufgerufen werden. Microsoft bestätigt dieses Verhalten als bewusste Design-Entscheidung. Für Unternehmen, die Edge als Standard-Browser einsetzen, ergibt sich daraus ein konkretes IT-Sicherheitsrisiko, das sofortiges Handeln erfordert.

Was Passwort-Manager leisten sollen – und wo Edge versagt

Passwort-Manager nehmen Nutzerinnen und Nutzern die Aufgabe ab, sich dutzende Zugangsdaten zu merken. Sie speichern Logins geräteübergreifend, synchronisieren sie zwischen Smartphone, Desktop und Laptop und legen sie in der Regel Ende-zu-Ende-verschlüsselt in der Cloud ab. Nach gängiger Sicherheitspraxis sollten Passwörter im Arbeitsspeicher nur für den Moment des tatsächlichen Gebrauchs entschlüsselt vorliegen und unmittelbar danach wieder gelöscht werden. Genau an diesem Punkt zeigt der Edge-Passwort-Manager kritische Schwächen.

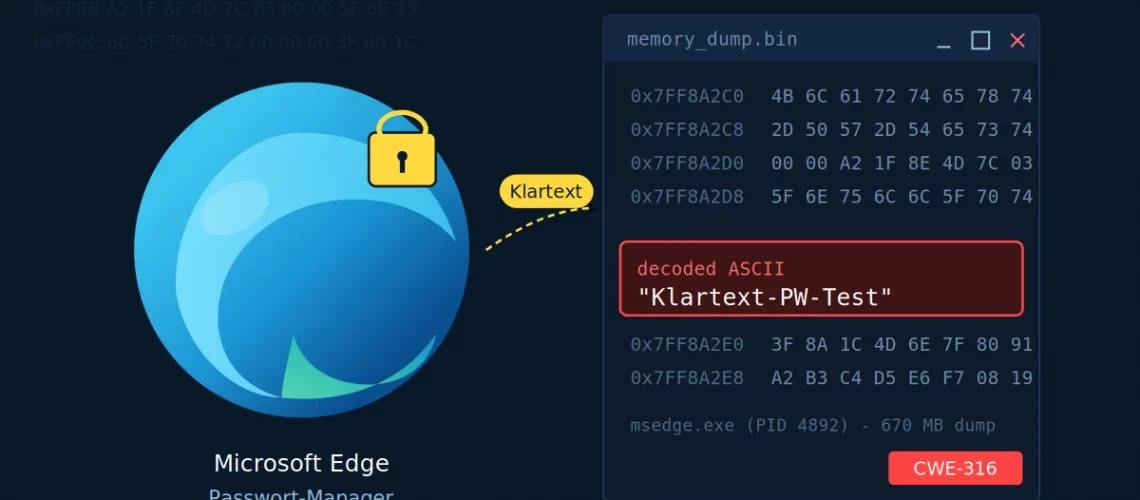

Der Test: Passwörter im Klartext – so wurde es nachgewiesen

Auf das Problem aufmerksam gemacht hat der Sicherheitsforscher Tom Jøran Sønstebyseter Rønning in einem Beitrag auf X. Ein Nachstellungstest bestätigt den Befund eindeutig:

In Edge wurde bei aktiviertem Passwort-Manager ein Testkonto angelegt. Wer das Passwort einsehen oder ändern möchte, muss sich per Windows Hello authentifizieren – die Daten wirken geschützt. Doch nach einem vollständigen Browser-Neustart und ohne dass die Login-Seite auch nur aufgerufen wurde, ließ sich über den Windows Task-Manager ein Speicherabbild des Browser-Prozesses erstellen (rund 670 MByte). Eine einfache Suche im Hex-Editor lieferte das vollständige Testpasswort im Klartext zurück. Windows Hello schützt also nur die Oberfläche – nicht den Speicher.

Microsoft Edge Passwort-Sicherheit: Warum das ein Unternehmensrisiko ist

Der Umgang mit Passwörtern im Prozessspeicher ist in dieser Form seit Jahren nicht mehr Stand der Technik. Sensible Daten sollen erst zum Zeitpunkt der Verwendung entschlüsselt werden. Dass Edge alle gespeicherten Passwörter permanent im Klartext hält, weitet die Angriffsfläche unnötig aus – besonders in Unternehmensnetzwerken.

Diese Schwachstelle ist im Common-Weakness-Enumeration-Katalog als CWE-316 (Cleartext Storage of Sensitive Information in Memory) klassifiziert. Praktisch relevant wird das, sobald ein Angreifer Zugriff auf den Prozessspeicher erlangt – sei es durch Schadsoftware, einen kompromittierten Endpoint oder einen Insider-Angriff. In solchen Szenarien schützt Windows Hello nicht.

Für Unternehmen, die unter DSGVO-Anforderungen stehen oder branchenspezifische Compliance-Vorgaben erfüllen müssen (z. B. DATEV-Kanzleien, Steuerberater, Buchhaltungsbüros), stellt dieses Verhalten ein ernstes Risikopotenzial dar.

Microsofts Reaktion: Bewusste Design-Entscheidung ohne Korrekturfrist

Laut einem Bericht von Itavisen.no hat Microsoft auf Rønnings Meldung geantwortet, es handele sich um eine bewusste Design-Entscheidung. Eine Korrektur ist nicht geplant. Das ist bemerkenswert, da andere etablierte Passwort-Manager für Unternehmen seit Jahren genau das Gegenteil als Sicherheitsversprechen vermarkten: Daten werden ausschließlich für die kurze Dauer der tatsächlichen Nutzung entschlüsselt.

Wer auf Edge als Passwort-Manager setzt, sollte das Risiko kennen – insbesondere für sensible Zugangsdaten wie Online-Banking, Mandantenzugänge oder administrative Konten.

Einordnung durch das BSI – kein Einzelfall

Beim Bundesamt für Sicherheit in der Informationstechnik (BSI) wurde der Edge-Passwort-Manager bei einem Test im Dezember 2024 explizit ausgeklammert. Eine frühere BSI-Prüfung im August 2024 hatte bei mehreren Passwort-Manager-Produkten vergleichbare Speicherproblematiken festgestellt – Edge ist kein Einzelfall, aber ein prominentes Beispiel aus einem Standardprodukt, das auf Millionen von Unternehmens-Rechnern läuft.

Empfehlung vom IT-Dienstleister: So schützen Sie Ihr Unternehmen

Als IT-Systemhaus in Düsseldorf und NRW empfehlen wir unseren Kunden in solchen Situationen einen strukturierten Drei-Schritte-Ansatz:

- Bestandsaufnahme: Inventarisieren Sie, welche geschäftlichen Zugangsdaten aktuell im Edge-Passwort-Manager gespeichert sind – besonders kritisch: Banking, Cloud-Dienste, Admin-Zugänge, DATEV-Zugangsdaten.

- Migration auf einen dedizierten Passwort-Manager: Überführen Sie alle Unternehmenskennwörter in eine Lösung, die nachweislich speicherhygienisch arbeitet und zentral per Richtlinie verwaltbar ist. Für KMU und Kanzleien in NRW empfehlen wir speziell auf Ihre Anforderungen abgestimmte Lösungen.

- Gruppenrichtlinie durchsetzen: Deaktivieren Sie den Edge-Passwort-Manager unternehmensweit per GPO. Die Einstellung lautet

PasswordManagerEnabled = Disabled. So wird die Funktion für alle Arbeitsplätze zentral abgeschaltet.

Auf Unternehmensebene empfiehlt sich zusätzlich eine Endpoint-Sicherheitsstrategie, die regelmäßige Audits, Monitoring und klare Passwort-Richtlinien umfasst. Eine solche Strategie gehört heute zum Standard jedes professionellen IT-Dienstleisters in Düsseldorf.

Haben Sie Fragen zur IT-Sicherheit in Ihrem Unternehmen, möchten Sie Ihren Passwort-Manager professionell ablösen oder benötigen Sie im Ernstfall schnelle Unterstützung? Unser IT-Notfallservice steht Ihnen zur Verfügung – und im Rahmen der regulären IT-Systembetreuung kümmern wir uns präventiv um genau solche Sicherheitslücken.

Als IT-Systemhaus in Düsseldorf analysieren wir Ihre bestehende Passwortstrategie, decken Risiken auf und begleiten Sie beim Umstieg auf eine sichere, unternehmensweite Lösung – schnell und ohne Betriebsunterbrechung.